Centerprise A versão 8.0 inclui vários novos recursos e aprimoramentos para melhorar o desempenho, a agilidade e a segurança do gerenciamento de dados corporativos. Neste blog, fornecerei uma visão geral das melhorias relacionadas à segurança, autenticação de usuário e controle de acesso feitas em nossa plataforma de gerenciamento de dados ponta a ponta de última geração.

Introdução

O novo Centerprise 8.0 inclui recursos de autorização e autenticação para proteger qualquer ação executada por usuários autenticados contra os componentes de tempo de execução e tempo de design da solução. A segurança é construída em torno de três áreas principais:

- Autenticação de usuário via autenticação de portador-token

- Comunicação segura de domínio entre o cliente e o servidor através dos protocolos TCP / IP e HTTP

- Controle de acesso baseado em função através de um painel intuitivo de gerenciamento de usuários e controle de acesso

Esses aprimoramentos ajudarão os administradores a impedir o acesso não autorizado aos fluxos de trabalho de gerenciamento de dados e a garantir políticas de acesso para usuários internos e remotos.

Autenticação de usuário

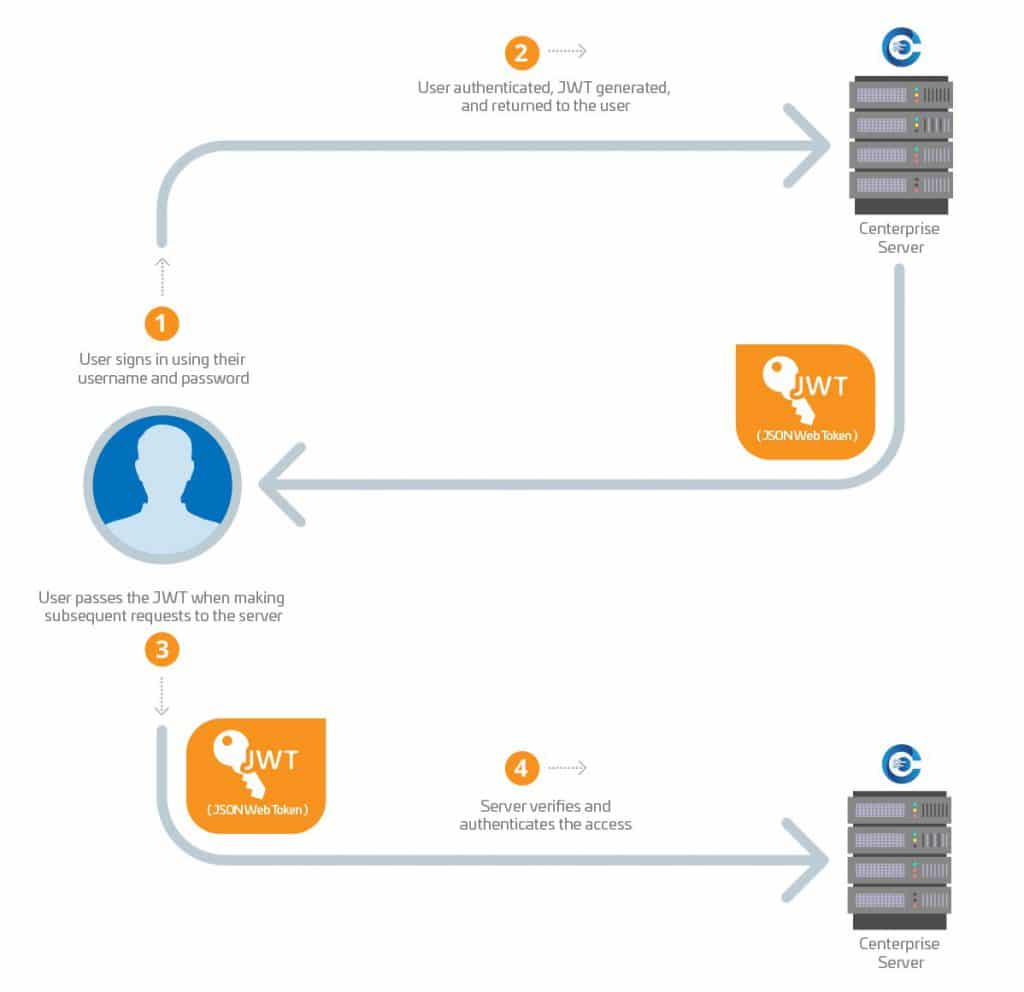

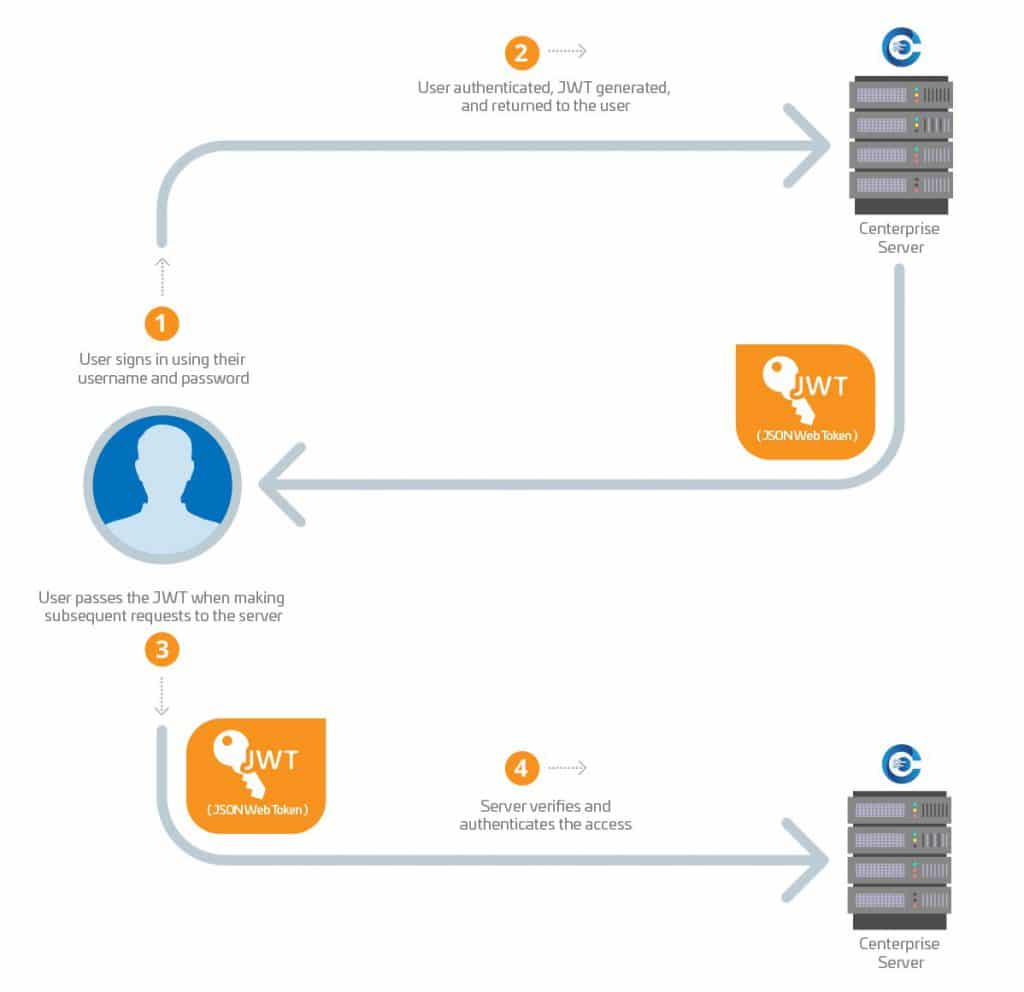

Para fazer distinções de acesso e impedir o acesso não autorizado a conjuntos de dados e fluxos de dados, introduzimos aprimoramentos de autenticação de usuário que ajudarão os administradores a autorizar solicitações de acesso. Centerprise 8.0 utiliza autenticação de token de portador para autenticar solicitações ao servidor.

O novo Centerprise 8.0 permite que os usuários efetuem login usando o nome de usuário e a senha fornecidos pelo administrador ou pelo superusuário. Ao fazer login, um Token da Web JSON (JWT) é gerado e associado à máquina cliente. Esse JWT é passado junto com todas as chamadas subseqüentes, permitindo que o servidor determine que a solicitação é proveniente de um usuário autenticado.

Figura 1 - Como Centerprise usa autenticação de portador-token para verificar o acesso ao aplicativo

Aqui está um JWT de amostra gerado por Centerprise servidor:

Cabeçalho: Algoritmo e Tipo de Token

{

"alg": "HS256",

"typ": "JWT"

}

Carga útil: dados

{

"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier": "6",

"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress": "[email protected]",

"http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name": "ADMIN",

"sub": "ADMIN",

"jti": "1dfd9eec-9389-408e-8bfe-74067fd263c7",

"iat": 1553595091,

"rol": "api_access",

"id": "6",

"nbf": 1553595090,

"exp": 1556187090

}

Assinatura

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

)

Comunicação segura de domínio

Centerprise permite a comunicação entre as máquinas clientes e o servidor usando HTTP, que é um protocolo de solicitação e resposta comumente usado. Para se conectar ao servidor, a máquina cliente envia uma solicitação ao servidor. O servidor, que está hospedado em uma porta específica, recebe a solicitação e envia de volta uma resposta, aceitando ou recusando a solicitação de conexão.

Um protocolo SSL pode ser facilmente configurado em cima do protocolo de comunicação para criptografar a transmissão de informações entre o servidor e o cliente.

Para configurar um certificado SSL, o usuário precisa acessar o certificado.pfx arquivo no Centerprise diretório de instalação e substitua-o pelo .pfx arquivo fornecido pelo provedor de certificados SSL. Depois de substituído, abra o novo .pfx arquivo e copie o nome de usuário e a senha. Encontre outro arquivo chamado configurações de certificação.json no diretório de instalação e atualize-o com o novo nome de usuário e senha. Reinicie o servidor para ativar o protocolo SSL.

Controle de acesso baseado em função

O lado do cliente de Centerprise é usado por uma ampla variedade de usuários em uma organização que possuem diferentes conjuntos de habilidades e responsabilidades no trabalho. Com Centerprise 8.0, estamos oferecendo aos administradores a capacidade de restringir o acesso a um recurso / recursos que seriam muito técnicos para o nível de habilidade de um usuário específico.

Essa funcionalidade de controle de acesso baseada em função é criada em torno de Usuários e Funções de Usuário, para os quais os administradores ou Superusuários podem conceder ou restringir o acesso a todas as combinações possíveis de comandos e APIs.

Gerenciamento de Funções

Para administradores que gerenciam centenas de Centerprise usuários, um desafio comum seria lidar com mudanças de pessoal. Por exemplo, se um usuário alterar a função dentro da organização, os recursos que não precisam mais deverão ser removidos. Da mesma forma, quando um novo usuário ingressa, ele deve receber privilégios de acordo com sua função. Executar este exercício individualmente para cada usuário pode ser uma tarefa tediosa e demorada.

Eficaz em Centerprise 8.0, os administradores podem criar funções para definir os recursos aos quais um grupo de usuários terá acesso. Usando o console de gerenciamento de usuários de Centerprise 8.0, os superusuários podem facilmente adicionar novas funções, excluir uma função existente ou editar o recurso da função para gerenciar o acesso a diferentes APIs e comandos.

Figura 2 - Como adicionar novas funções, excluir uma função existente e editar o recurso de função em Centerprise

Funções de usuário padrão

In Centerprise 8.0, existem algumas funções predefinidas com um conjunto de permissões predefinido. Essas funções são Superusuário (Admin), Desenvolvedor e Operador. Embora a função tenha acesso a um conjunto de comandos e APIs, novos recursos podem ser adicionados e removidos de cada função.

Superusuário ou administrador

Superusuário tem o nível mais alto de acesso entre todas as funções padrão. Ele tem acesso a todas as APIs e comandos que podem ser atribuídos a uma função. A função Superusuário não pode ser editada ou excluída.

Developer

Essa função fornece acesso a todos os comandos e APIs relacionados ao fluxo de trabalho, fluxo de dados, mineração de relatórios, construtor e editor de consultas, editor XML, editor de mapas, criação de perfil de dados e implantação. Um usuário com a função de desenvolvedor pode criar, editar e agendar seus próprios fluxos de dados e fluxos de trabalho, mas não pode editar ou modificar outros trabalhos agendados no servidor.

operador

A função de operador tem menos privilégios e permissões entre as três funções padrão presentes em Centerprise. Os operadores têm acesso aos comandos e APIs usados para exibir e exportar o rastreamento de tarefas, atualizar a lista de tarefas, monitorar e gerenciar instâncias de tempo de execução das tarefas e executar novamente as tarefas agendadas no servidor.

Gerenciamento de Usuários

Centerprise 8.0 possui uma interface de gerenciamento de usuário intuitiva para fornecer um único ponto de gerenciamento para todas as permissões de usuário e funções relacionadas ao acesso. Usando a interface de arrastar e soltar, os administradores podem registrar facilmente novos usuários, atribuir-lhes uma função, editar a função do usuário, ativar ou desativar uma conta de usuário e visualizar a lista completa de usuários registrados, juntamente com as funções atribuídas a eles.

O GIF a seguir mostra o processo de registro de um novo usuário, atribuição de função do usuário, edição de informações do usuário e exclusão de um usuário.

Figura 3 - Como registrar um novo usuário, atribuir função de usuário, editar informações do usuário e excluir um usuário em Centerprise

Essa foi uma rápida visão geral dos novos recursos de segurança e controle de acesso no Centerprise 8.0. Para experimentar todos os novos recursos que fazem parte da versão mais recente, teste a versão beta do Centerprise 8.0 hoje mesmo.